こんにちは、上坂です。

この記事はAzure Active Directoryについての連載記事になります。

- 第1回 Azure Active Directory で簡単ユーザー認証

- 第2回 Azure Active Directoryで簡単認証~OpenIdConnect編~

- 第3回 Azure Active Directoryで簡単認証~多要素認証編(新規ユーザー作成時)~

第3回では新規ユーザー作成時にどうやって多要素認証を設定するかをご紹介しました。今回は既に作成済みのユーザーに対して多要素認証を設定する方法をご紹介します。

第2回の記事を参照してディレクトリとユーザーを作成しておいてください。

第2回で作成したディレクトリとユーザーについて、多要素認証を構成してみましょう。私の場合、それぞれ次のように設定しています。

- ディレクトリ:uesaka2.onmicrosoft.com

- ユーザー:OIDTestUser

作成済みのディレクトリを選択肢、メニューのユーザーをクリックすれば、ユーザーの一覧が表示されます。上記情報で作成されていることが確認できます。

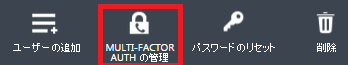

この画面の一番下に「MULTI-FACTOR AUTHの管理」というアイコンがありますので、クリックしましょう。すると、多要素認証の管理画面に飛ばされます。

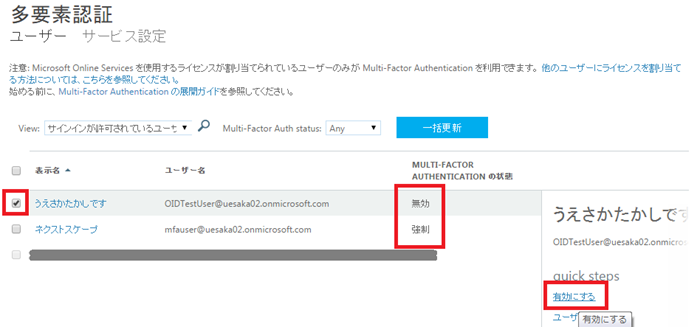

多要素認証の管理画面には、作成したユーザーが一覧で表示されます。一覧には「MULTI-FACTOR AUTHENTICATIONの状態」という列があり、第3回で作成したユーザーはmfauserは「強制」となっています。一方、第2回で作成したユーザーは無効となっていることが確認できます。

第2回で作成したユーザーOIDTestUserを選択し、「有効にする」をクリックしましょう。

プロンプトが上がってきます。「multi-factor authenticationを有効にする」をクリックします。

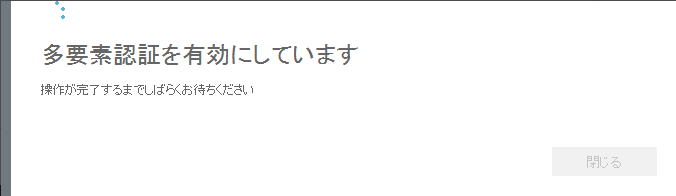

有効にしています・・・というダイアログが数秒表示されて・・・。

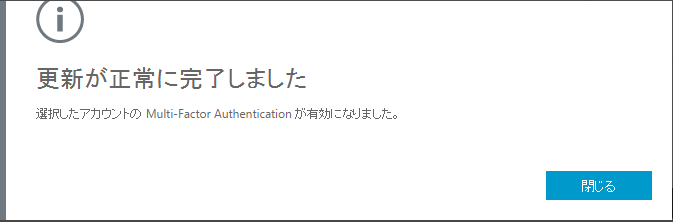

「更新が正常に完了しました」と表示されます。たったこれだけで多要素認証の設定は終了です!なんて簡単!

「閉じる」をクリックしてユーザー一覧が再表示されます。すると、たった今多要素認証設定をしたユーザーOIDTestUserの「MULTI-FACTOR AUTHENTICATIONの状態」という列には「有効」と表示されます。あれ、でも第3回で多要素認証したユーザーには「強制」と表示されています。これは一体何が違うのでしょうか。

今は気にしないで、多要素認証の設定の結果をテストしましょう。第2回の時に作成したWebアプリケーションを立ち上げるか、もしくは管理ポータルを使いましょう。(管理ポータルへのログイン時に今設定したユーザーアカウントを使用する)

多要素認証のセットアップについては第3回で詳しくご紹介していますので、ここでは割愛します。多要素認証、うまくできましたか?できましたよね?

これでOK!なんですが、ここで多要素認証の管理画面を再度開いてみましょう。すると、「MULTI-FACTOR AUTHENTICATIONの状態」の値が「有効」から「強制」に変わりましたね。

ここからわかることはユーザーへの多要素認証設定の状態は3つある、ということです。

- 無効:多要素認証なし

- 有効:多要素認証設定済み、ユーザーによるセットアップはまだ

- 強制:多要素認証設定済み、ユーザーによるセットアップ済み

「有効」の意味がちょっとわかりにくいですね。「有効(ユーザー未セットアップ)」なんて感じの表記にしてくれるともっとわかりやすいと思いませんか?マイクロソフトさん。

それはさておき、多要素認証の設定は有効にするだけじゃなくて無効にすることも簡単です。多要素認証の管理画面で同様にして設定可能です。簡単ですね!